|

Купить решения «Лаборатории Касперского»

в интернет-магазине Kaspersky-Security.ru |

Троян Rotexy ворует деньги и блокирует смартфоны

Рассказываем про мобильный троян Rotexy: откуда берется, как себя ведет и как от него избавиться с помощью пары обычных SMS.

В последнее время (преимущественно среди российских пользователей) активно распространяется мобильный зловред Rotexy — помесь банковского трояна и блокировщика-вымогателя. За август и сентябрь наши эксперты зафиксировали более 40 тысяч попыток подбросить вредоносную программу владельцам смартфонов с Android. Технические подробности и биографию этой твари мы опубликовали на Securelist, а здесь расскажем вам, где вы можете подцепить Rotexy и как от него избавиться — бесплатно, без регистрации, с помощью пары простых SMS.

Как работает банковский троян Rotexy

Начинается все довольно обычно: вам приходит SMS вроде «Вася, предлагаю обмен с доплатой» или «Марина, примите 5000 рублей с Avito» со ссылкой, в которой угадывается некая связь с одним из популярных сервисов бесплатных объявлений, например youla9d6h.tk или avitoe0ys.tk. На сайте по ссылке вас попросят скачать «новое приложение» под названием AvitoPay.apk или похожим на него. Однако вместо программы для обмена или оплаты покупок на вашем устройстве появится зловред.

Rotexy готовит рабочее место

Сперва Rotexy проверяет, на какое устройство он попал. Делает он это для того, чтобы затруднить работу антивирусных исследователей: если зловред обнаруживает, что он запущен в эмуляторе, а не в настоящем смартфоне, то он демонстрирует бесконечную инициализацию приложения, и все. То же самое происходит, если гаджет находится за пределами России.

Только убедившись, что устройство соответствует его запросам, троян начинает действовать — и для начала запрашивает у пользователя права администратора. Теоретически ему можно отказать, но тогда запрос будет выскакивать заново каждую секунду, мешая пользоваться смартфоном. Добившись своего, Rotexy сообщает, что приложение не удалось загрузить, и скрывает свою иконку.

После этого зловред налаживает контакт со своими владельцами: передает им информацию об устройстве, на которое попал, а в ответ получает инструкции к действию, набор шаблонов и текстов. По умолчанию Rotexy общается напрямую с командным сервером, но его авторы предусмотрели и другие способы передачи распоряжений: через Google Cloud Messaging и SMS.

Rotexy — хитрый SMS-вор

Кстати, об SMS — Rotexy их очень любит. Когда на зараженный телефон приходит сообщение, он переводит гаджет в беззвучный режим, чтобы жертва не заметила новых входящих. Затем троян перехватывает сообщение, проверяет по полученному с командного сервера шаблону, есть ли в нем что-нибудь интересное (например, последние цифры номера карты в SMS-подтверждениях от банков), сохраняет и передает на сервер. Более того, зловред может отвечать на них от имени владельца смартфона: текст ответа и случаи, когда он необходим, тоже содержатся в шаблонах.

Если же по какой-то причине никаких шаблонов и особых указаний с командного сервера не поступило, Rotexy просто сохраняет на зараженном смартфоне всю переписку, а затем отправляет своим хозяевам. Кроме того, по команде злоумышленников зловред может разослать ссылку на загрузку себя всем контактам из телефонной книги.

Rotexy в роли банковского трояна

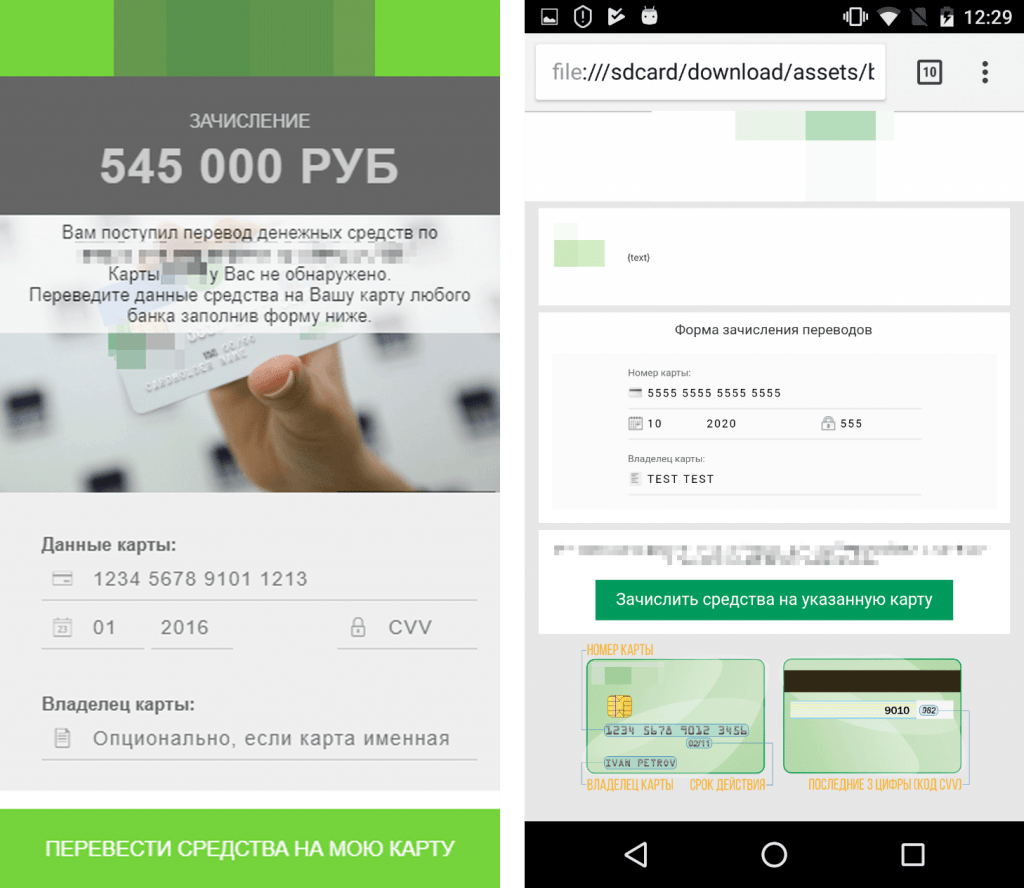

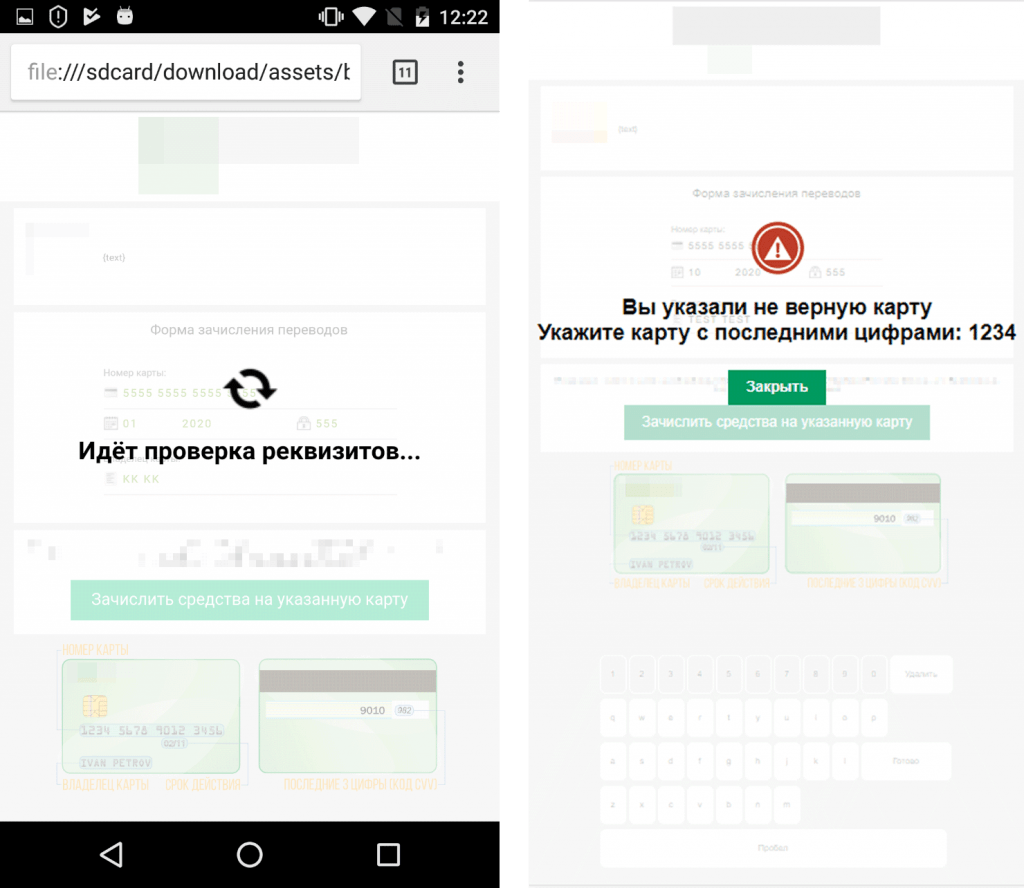

Впрочем, манипуляция «эсэмэсками» — не основная задача зловреда. Основная — зарабатывать деньги для своих создателей. В первую очередь — воруя данные банковских карт. Для этого он перекрывает экран фишинговой страницей, текст которой получает вместе с инструкциями по перехвату SMS. Эта страница может выглядеть по-разному, но в большинстве случаев история сводится к тому, что владельцу смартфона якобы пришел денежный перевод и для его получения нужно ввести номер карточки.

Здесь авторы зловреда тоже подстраховались и встроили проверку, правильный ли номер карты вводит пользователь. Сначала он проверяет корректность номера карты (эти номера могут быть не любыми и создаются по определенным правилам). Потом Rotexy извлекает из перехваченного SMS от банка последние четыре цифры номера карты и сравнивает их с введенными в фишинговом окне. Если что-то не сходится, зловред выдает ошибку и просит ввести номер карты заново.

Rotexy в роли вымогателя

Иногда Rotexy получает иные указания от командного сервера и действует по другому сценарию. Вместо того чтобы показывать фишинговое окно, он блокирует экран смартфона угрожающего вида окном с требованием заплатить штраф за «регулярный просмотр запрещенных видео».

После имитации некоего «обновления» Rotexy блокирует экран смартфона страницей угрожающего вида с требованием заплатить штраф за «регулярный просмотр запрещенных видео» (порно-скриншот с «фотофиксацией нарушения» мы закрыли черным квадратом)

В качестве доказательства прилагается «фотофиксация нарушения» с изображением порнографического ролика. Как это нередко бывает среди мобильных вымогателей, злоумышленники притворяются «интернет-контролем ФСБ России». Кстати, подразделения с таким названием в действительности не существует.

Как разблокировать смартфон, зараженный трояном Rotexy

Впрочем, разблокировать смартфон и избавиться от «вируса» можно, и для этого даже не придется показывать устройство специалисту. Как было сказано выше, Rotexy может принимать команды через SMS. Прелесть ситуации в том, что отправлять их не обязательно с какого-то конкретного номера — подойдет любой. Поэтому если ваш смартфон заблокирован, и вы не можете закрыть окно зловреда, все, что вам понадобится — еще один телефон, например вашего родственника или друга, и наша небольшая инструкция:

- Отправьте на свой номер SMS с текстом «393838». Зловред воспримет это как приказ изменить адрес командного сервера на пустой и перестанет слушаться злоумышленников.

- Затем пришлите себе сообщение «3458» — оно лишает троян администраторских прав, и тот больше не может хозяйничать на вашем устройстве.

- И, наконец, отправьте на свой телефон SMS с текстом «stop_blocker»: эта команда заставит Rotexy убрать сайт или баннер, блокирующий экран.

- После этого троян может опять начать бесконечно запрашивать права администратора. В таком случае нужно перезагрузить устройство в безопасном режиме (как это сделать, написано, например, в этом посте), зайти в Диспетчер приложений или Приложения и уведомления (в разных версиях Android настройки устроены по-разному) и теперь уже беспрепятственно удалить зловред с устройства. Все!

Отметим, что инструкция по разблокировке смартфона основана на анализе текущей версии Rotexy и корректно работает для нее, в следующих версиях все может быть иначе. Больше технических подробностей о трояне можно найти в исследовании, опубликованном на Securelist.

Как защититься от Rotexy и от других мобильных троянов

Напоследок заметим, что куда меньше времени и нервов вы потратите, если просто не пустите зловред на свой смартфон. Избежать заражения несложно, главное — соблюдать несколько простых правил:

- Не переходите по сомнительным ссылкам в сообщениях. Даже если вам очень любопытно, а SMS вроде бы от знакомого — лучше сначала уточнить, действительно ли он что-то присылал.

- Скачивайте приложения на смартфоны с Android только из Google Play. Установку программ из неизвестных источников лучше вообще запретить в настройках смартфона.

- Пользуйтесь надежным антивирусом, который защитит вас от зловредов, даже если вы случайно нажмете что-то не то.

Источник: Лаборатория Касперского

22.11.2018