|

Купить решения «Лаборатории Касперского»

в интернет-магазине Kaspersky-Security.ru |

Operation PowerFall: две уязвимости нулевого дня

В ходе анализа атаки, предотвращенной нашими технологиями, эксперты обнаружили эксплуатацию двух ранее неизвестных уязвимостей.

Наши технологии предотвратили атаку на южнокорейскую компанию. В процессе анализа инструментов, которые применяли злоумышленники, наши эксперты обнаружили целых две уязвимости нулевого дня. Первая нашлась в JavaScript-движке браузера Internet Explorer 11. Она давала злоумышленникам возможность удаленного исполнения произвольного кода. Вторая была обнаружена в системной службе операционной системы. Благодаря ей атакующие могли повысить привилегии и получить возможность совершать неавторизованные действия.

Эксплойты под эти уязвимости работали в тандеме, то есть сначала жертве подсовывали вредоносный скрипт, который исполнялся благодаря дырке в Internet Explorer 11, а затем он повышал привилегии вредоносного процесса уже через недочет в системной службе. В результате злоумышленники могли захватить контроль над системой. Их цель состояла в том, чтобы скомпрометировать компьютеры нескольких сотрудников и попасть во внутреннюю сеть организации.

Наши эксперты дали этой вредоносной кампании имя Operation PowerFall. На данный момент четкой связи между ней и известными группировками не выявлено, однако, судя по схожести эксплойтов, эксперты не исключают причастность DarkHotel.

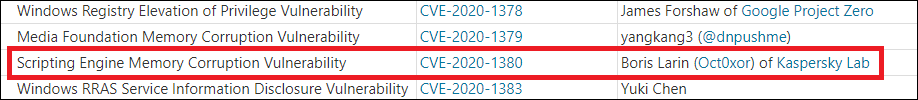

Когда наши исследователи сообщили Microsoft о своих находках, выяснилось, что о второй уязвимости (в системной службе) они уже знают и даже подготовили патч, однако до тех пор, пока мы не сообщили им о первой (в IE11), считали ее эксплуатацию не очень вероятной.

В чем опасность уязвимости CVE-2020-1380

Уязвимой оказалось библиотека jscript9.dll, которая используется по умолчанию всеми версиями браузера Internet Explorer, начиная с девятой. Иными словами, эксплойт под эту уязвимость опасен для современных версий браузера. Если, конечно, его вообще корректно называть современным — с момента выхода Edge (что произошло одновременно с запуском Windows 10) Microsoft перестала развивать Internet Explorer. Но он все еще установлен по умолчанию в актуальных версиях Windows, и более того — по-прежнему является важной составляющей операционной системы.

Даже если вы его сознательно не используете и он не выставлен как браузер по умолчанию в настройках, это не значит, что вашу систему нельзя заразить при помощи эксплойта для Internet Explorer — некоторые приложения периодически задействуют его в работе. Взять хотя бы пакет офисных приложений Microsoft Office: он использует IE для показа вставленного в документ видео. Также злоумышленники могут вызвать его через какую-нибудь другую уязвимость и проэксплуатировать.

Уязвимость CVE-2020-1380 относится к классу Use-After-Free, то есть связана с некорректным использованием динамической памяти. Подробное техническое описание эксплойта и индикаторы компрометации можно найти в посте Internet Explorer 11 and Windows 0-day exploits full chain used in Operation PowerFall на сайте Securelist.

Как защититься?

Компания Microsoft выпустила патч, устраняющий уязвимость CVE-2020-0986 в ядре Windows, еще девятого июня этого года. Вторая уязвимость, CVE-2020-1380, была закрыта 11 августа. Так что если ваша система корректно обновляется, то как минимум от атаки по типу Operation PowerFall ваши системы, скорее всего, уже защищены.

Однако уязвимости нулевого дня находятся достаточно часто. И для того чтобы ваша компания не пострадала от атак с их применением, необходимо использовать решение, в котором реализованы технологии защиты от эксплойтов. Такие, например, как Kaspersky Security для бизнеса. Один из его компонентов, подсистема Exploit Prevention, позволяет выявить попытку эксплуатации уязвимостей нулевого дня.

Кроме того, мы рекомендуем пользоваться современными браузерами, которые регулярно получают обновления безопасности.

Источник: Лаборатория Касперского

12.08.2020