|

Купить решения «Лаборатории Касперского»

в интернет-магазине Kaspersky-Security.ru |

Фишинг: приманка — онлайновый PDF | Блог Касперского

Фишеры пытаются завладеть учетными данными от корпоративной почты, используя как наживку имитацию онлайнового PDF-файла.

Рассмотрим очередную уловку злоумышленников, охотящихся за учетными данными от корпоративной почты. Их излюбленный метод — прислать письмо, имитирующее какой-нибудь онлайновый сервис, и заставить жертву ввести пароль для доступа. В качестве наживки начал встречаться онлайновый файл PDF, якобы хранящийся на сайте Adobe. Для наглядности мы сами создали такой файл и теперь сравним фишинговое письмо и «онлайновый PDF» с настоящими, чтобы понять, какие признаки могут выдать фальшивку.

Фишинговое письмо якобы от Adobe PDF Online

Первое, что бросается в глаза — это сообщение, что с вами поделились файлом с использованием «безопасного Adobe PDF online». И тут сразу должен возникнуть вопрос: действительно ли такой сервис существует? Простейший поиск показывает, что Adobe действительно предоставляет сервис хранения PDF-файлов в онлайне, действительно позволяет поделиться зашифрованным файлом, вот только название «Adobe PDF online» не встречается — везде либо «Adobe Acrobat online», либо «Adobe Document Cloud». Я попросил коллегу отправить мне на почту файл, чтобы сравнить извещения.

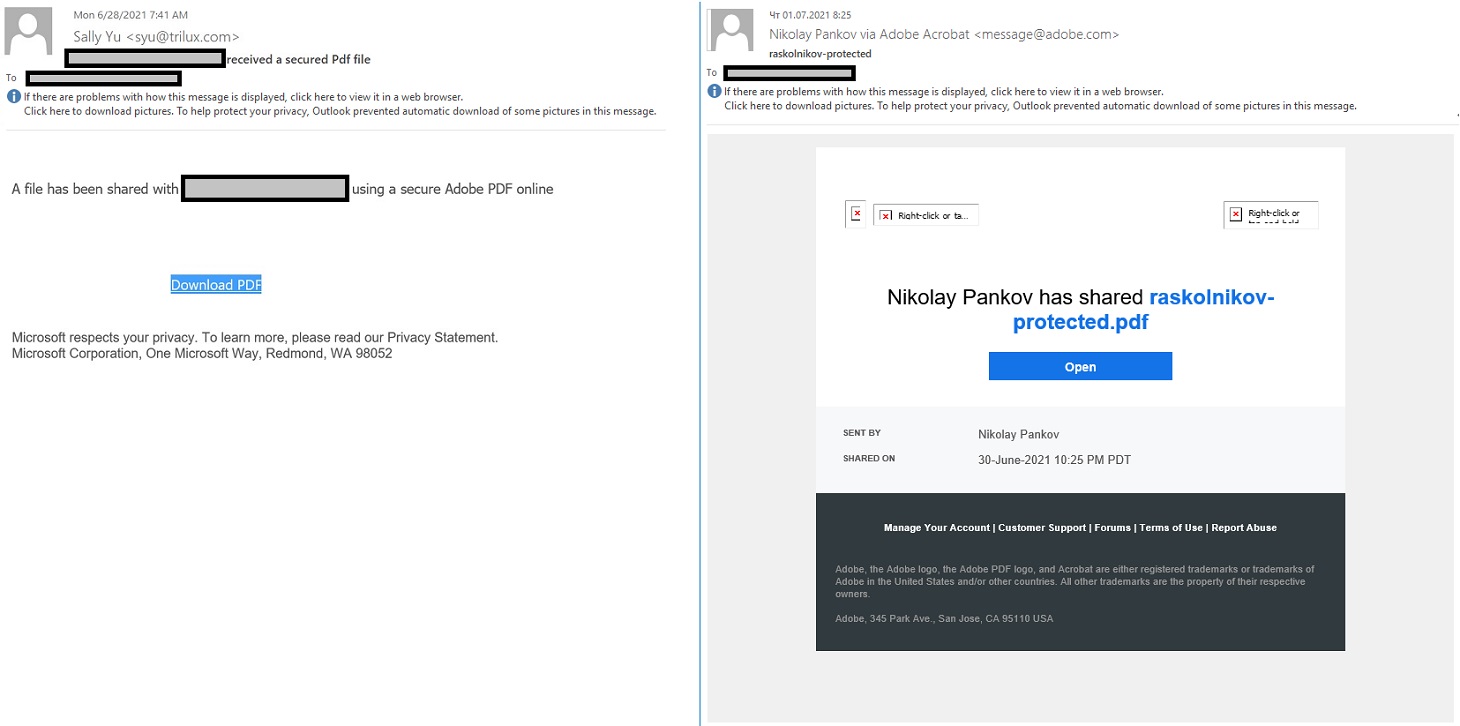

Фишинговое извещение слева, а настоящее — справа

Итак, предположим, что вы не знаете, как выглядит настоящее извещение от онлайновых сервисов Adobe, и пойдем по порядку перечислять признаки, которые должны настораживать:

- Отправитель. Не то чтобы это было прямо стопроцентным красным флагом, но логика подсказывает, что если извещение — от онлайнового сервиса, то это должно быть отражено и в графе «отправитель». А если оно пришло от конкретного человека, то почему выглядит как извещение от сервиса? Да, исключения бывают. И все же — подозрительно.

- Тема письма (Subject). Тема письма вписывается отправляющей стороной. Как часто, отправляя письмо, скажем, Леониду, вы ставите темой что-то вроде «leonides@gmail.com получил PDF файл»? Это нелогично. Тоже еще не криминал, но настораживать должно.

- Название сервиса. Понятно, что вы не можете держать в голове названия всех онлайновых сервисов. Но вы когда-нибудь раньше слышали об «secure Adobe PDF online»? Если это незнакомый сервис, проверьте в поисковике, существует ли такой.

- Гиперссылка/кнопка. Прежде чем кликать на кнопки «скачать» или «открыть», подведите к ним мышку и присмотритесь к гиперссылке. Она ведет на сайт Adobe? Если нет, то это явный фишинг.

- Футер письма. Если это извещение от Adobe, то почему в нем написано, как Microsoft уважает вашу приватность? Вот это уже однозначно признак подделки.

- Слова «please read our Privacy Statement» без гиперссылки под ними. Это тоже верный признак фальшивки. Ни одна уважающая себя компания не допустит такой ошибки.

Сайт фальшивого сервиса, имитирующего Adobe Document Cloud

Допустим, письмо не вызвало у вас подозрений (мало ли, возможно, однажды злоумышленники научатся делать убедительные подделки). Давайте перейдем к сайту. Он выглядит как размытый интерфейс программы Adobe Acrobat Reader DC, поверх которого открыто окно аутентификации. Мы опять же предполагаем, что получатель не знает, как выглядит настоящий сайт онлайновых сервисов Adobe, и тем более не представляет, как устроен запрос пароля.

Запрос пароля на фишинговом сайте (сверху) и на настоящем сайте Adobe

Давайте посмотрим, что может настораживать здесь? Ну кроме того, что размытие — вообще достаточно невнятный способ защиты данных, особенно когда часть надписей можно распознать через него невооруженным взглядом.

- Адресная строка. Сайт сервиса компании Adobe должен располагаться в домене Adobe. Все иные варианты — признак фишинга.

- Название файла. Сквозь размытие явно видно, что файл называется EMInvoice_R6817-2.pdf. В то же время в окне аутентификации написано Wire Transfer Receipt.pdf. Достаточно подозрительная нестыковка.

- Путаница в терминах. В размытом документе написано Invoice, а в названии файла receipt. Это два разных документа: первый — запрос на оплату, а второй — ее подтверждение.

- Версия программы. Опять же, сквозь размытие видно, что там написано Adobe Acrobat Reader DC, в то время как в окне аутентификации стоит название Adobe Reader XI. Но это мелочь. Человек, который редко пользуется PDF, может и не знать, что XI — предыдущая версия.

- Технология AdobeDoc Security. Вообще говоря, вы можете не иметь ни малейшего представления о названиях технологий Adobe. Но у слова AdobeDoc стоит знак зарегистрированной торговой марки. Стоит проверить, есть ли такая. Как и следовало ожидать, она встречается только в обсуждениях фишинга.

- Запрос пароля от электронной почты. Это выглядит просто нелепо и смешно. Зачем бы легальному сервису Adobe понадобился пароль от вашей почты? С чем он его будет сравнивать? Или это отправитель откуда-то узнал ваш пароль и зашифровал с его помощью файл? Запрос пароля от вашей корпоративной почты на каком-либо стороннем ресурсе — это явный признак фишинга, никогда не вводите его.

Как уберечься от угона корпоративной почты

Для того чтобы сотрудники компании не стали жертвой фишинга, необходимо:

- Периодически повышать осведомленность сотрудников о современных киберугрозах. Так они с меньшей вероятностью попадутся на уловки злоумышленников.

- Иметь решение с антифишинговыми технологиями на корпоративном почтовом сервере. В этом случае большая часть вредоносных писем просто не дойдет до адресатов.

- Установить защитные продукты с антифишинговыми подсистемами на каждый рабочий компьютер — фильтры не дадут сотрудникам перейти по фишинговой ссылке.

Источник: Лаборатория Касперского

07.07.2021