|

Купить решения «Лаборатории Касперского»

в интернет-магазине Kaspersky-Security.ru |

Как фишеры обманывают пользователей LinkedIn | Блог Касперского

Преступники присылают фишинговые уведомления пользователям LinkedIn, собирают номера телефонов и уводят аккаунты.

Отключаете надоедливые уведомления на почту от соцсетей? Мы вас понимаем и даже периодически публикуем инструкции по отказу от лишнего цифрового шума. Но LinkedIn — особый случай. Писем оттуда действительно ждут: а вдруг написал будущий работодатель или бизнес-партнер? К сожалению, под маской добросовестного бизнесмена может скрываться и мошенник. Разбираем несколько примеров фишинговых писем, притворяющихся уведомлениями от этой соцсети.

«Я биззнесмен и хочу делать с вами бизнес»

В этом письме обычное на первый взгляд предложение о сотрудничестве: в нем есть фотография, должность и название компании потенциального «партнера» и даже логотип LinkedIn. Правда, текст чересчур короткий и с досадной опечаткой в слове «бизнесмен». И пришел он, если присмотреться, от некоего LinkediinContact с лишней «i» в имени, с адреса, в котором вообще нет названия соцсети.

Письмо якобы от LinkedIn с предложением партнерства «арабского бизнесмена»

Если пользователь перейдет по ссылке из этого письма, то увидит сайт, похожий на страницу входа в LinkedIn.

Фишинговая страница входа в LinkedIn

Однако в адресной строке LinkedIn и не пахнет, да и домен турецкий — .tr вместо .com. Если жертва введет логин и пароль на таком сайте, то ее аккаунт, вероятнее всего, вскоре окажется в руках мошенников.

«Пожалуйста, пришлите цненик»

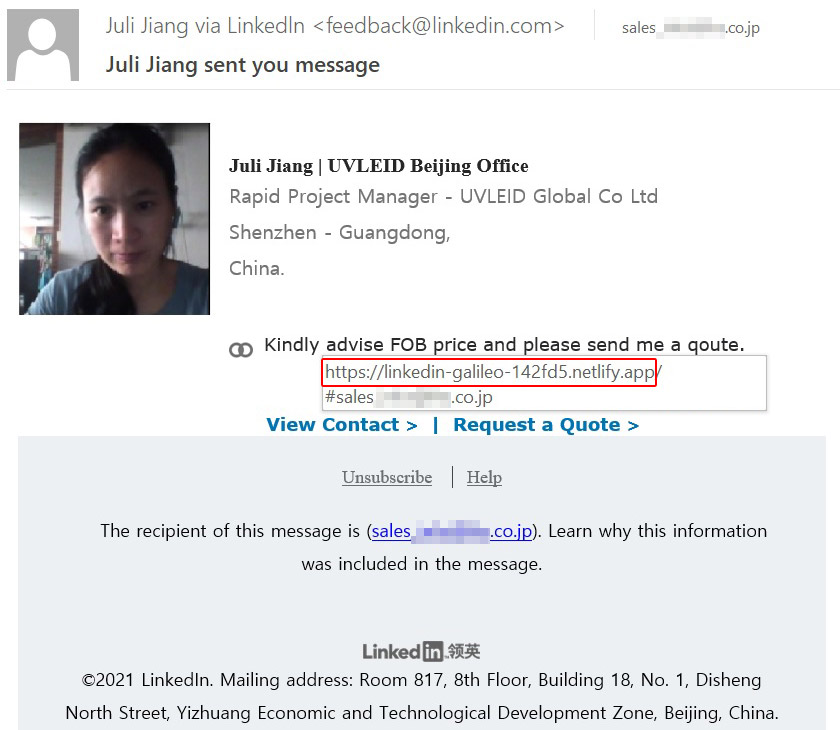

Похожий случай — сообщение якобы от закупщицы из Пекина. Она просит отправить расценки на поставку грузов. Оповещение выглядит убедительно: в подвале письма есть ссылки на справку и отмену подписки на уведомления, отметка об авторских правах и даже реальный почтовый адрес представительства LinkedIn в Китае. Более того, даже адрес отправителя письма выглядит очень солидно. Однако некоторые «красные флаги» все же можно заметить.

Письмо якобы от LinkedIn, в котором китайская закупщица просит прислать расценки. Адрес отправителя «красивый», но это еще не значит, что с письмом все в порядке

Например, около слова «сообщение» в теме письма не хватает артикля. Автор запроса может плохо знать английский язык и опечататься, но тема писем-уведомлений формируется платформой автоматически, и ошибок в ней быть не может.

Если насторожиться и поискать компанию, запрашивающую цены (UVLEID), окажется, что ее не существует. И самое главное: за кнопками-ссылками в письме скрывается подозрительный адрес, где к названию соцсети добавили случайные слова, цифры и буквы. И домен опять неверный — в этот раз это .app, которым пользуются разработчики приложений.

Кнопка ведет на фишинговый сайт

На открывающейся по ссылке «странице входа в LinkedIn» проблемы с названием соцсети: на логотипе часть последней буквы прикрывает синий квадратик, а под полем для ввода логина и пароля название сервиса написано, вопреки его брендовой политике, с маленькой буквой «i».

Внимательно проверяйте адресную строку сайта и название соцсети

«Ваш профиль просмотрели два раз»

Не всегда ссылки из фальшивых уведомлений ведут на поддельные страницы входа в соцсеть, иногда по ним можно попасть и в более неожиданные места. Возьмем сообщение о том, что профиль получателя письма дважды просматривали:

Неизвестный адрес отправителя и ссылка на сайт в бразильском домене

Если жертва не заметит странный набор букв в адресе отправителя и бразильский домен в ссылке, то вполне может нажать на кнопку и через цепочку переадресаций попасть на сайт, подобранный с учетом целого набора факторов. В нашем случае это был онлайн-опрос «как стать миллионером», за которым через несколько дальнейших переадресаций последовала анкета для сбора контактных данных, в том числе телефонов. Полученные номера злоумышленники, скорее всего, используют для телефонного мошенничества.

Онлайн-тест с переадресацией для дальнейшего сбора данных

Как понять, что сообщение от потенциального партнера или работодателя — обман?

Киберпреступники используют фишинг, чтобы красть аккаунты, личные данные и деньги, но это, конечно же, не повод удаляться из LinkedIn или других сервисов. Мы уже писали подробно о том, как защититься от фишинга. Здесь же приведем несколько основных советов:

- Названия известных компаний нередко используют в фишинговых атаках. Письмо якобы от популярного сервиса — не повод слепо доверять содержимому.

- Несовпадения в именах, названиях и адресах отправителей в письмах, опечатки в ссылках, темах и тексте — все это поводы насторожиться и не переходить по ссылкам.

- Все уведомления лучше проверять в приложении или на официальном сайте, вручную набрав адрес, открыв его из «Избранного» или хотя бы перейдя на него из поисковика, если не помните точную ссылку.

- Контактные данные, номера карт, логины и пароли стоит вводить только после того, как вы убедитесь, что находитесь на настоящем сайте.

- Используйте надежное защитное решение, которое вовремя предупредит вас об опасности и заблокирует фишинговые и мошеннические сайты.

Источник: Лаборатория Касперского

08.11.2021