|

Купить решения «Лаборатории Касперского»

в интернет-магазине Kaspersky-Security.ru |

Чем опасны браузерные расширения | Блог Касперского

Рассказываем, чем могут быть опасны браузерные расширения, на примере наиболее распространенных семейств вредоносных расширений.

Наверное, каждый из нас хотя бы раз в жизни устанавливал какое-нибудь браузерное расширение: блокировщик рекламы, онлайн-переводчик, плагин для проверки грамотности или что-то еще. Однако немногие пользователи задумываются, безопасно ли это? К сожалению, безобидные с виду мини-приложения для браузера могут быть значительно опаснее, чем кажется на первый взгляд. Давайте разберемся в том, что с ними может пойти не так. Для этого мы используем данные из недавнего отчета наших экспертов о самых распространенных семействах угроз в браузерных расширениях за последние несколько лет.

Что такое расширения и какими они бывают?

На всякий случай разберемся с определениями и обозначим корень проблемы. Итак, браузерное расширение (browser extension) — это подключаемый модуль, который позволяет добавить какие-либо функции в браузер. Например, с их помощью на отображаемых веб-страницах можно блокировать рекламу, проверять орфографию, делать заметки и многое другое. Для популярных браузеров существуют официальные магазины расширений, которые помогают выбрать, сравнить и установить интересующие вас плагины. Но можно устанавливать расширения также из сторонних источников.

Есть важный нюанс: раз речь идет о дополнительных модулях для браузера, то, чтобы приносить какую-то пользу, расширению понадобится возможность читать и менять содержимое тех веб-страниц, которые вы в этом браузере просматриваете. Без такого доступа оно, скорее всего, будет совершенно бесполезно.

В случае расширений для Google Chrome для этого придется выдать плагину разрешение «Просмотр и изменение ваших данных на всех сайтах». Звучит как важный момент, на который стоит обратить внимание пользователей, правда? Однако даже официальные магазины не делают на этом должного акцента.

Например, в официальном магазине приложений Chrome, в разделе «Меры по обеспечению конфиденциальности» популярного расширения «Google Переводчик» указано, что оно собирает информацию о местоположении, действиях пользователя и содержимом сайтов. А вот о том, что для работы расширения ему нужен доступ ко всем данным со всех веб-сайтов, пользователь может узнать только при непосредственной установке расширения.

Расширение Google Переводчик запрашивает разрешение читать и изменять данные на всех посещаемых вами сайтах

Скорее всего, многие пользователи в это сообщение даже не будут вчитываться — большинство просто на автомате нажмет «Добавить расширение», чтобы поскорее уже начать пользоваться нужным им плагином. Все это в сумме создает возможность для злоумышленников под видом безобидных — по ощущению пользователей — расширений распространять рекламное и даже вредоносное ПО.

Если говорить о рекламных расширениях, то тут все просто. Поскольку у них есть право редактировать посещаемые вами веб-страницы, то они могут добавлять на них рекламные объявления. Создатели расширения в этом случае зарабатывают за счет переходов пользователей по их отслеживаемым партнерским ссылкам на сайты рекламодателей. Для более точного подбора рекламного контента они также могут анализировать ваши поисковые запросы и другие данные.

С вредоносными расширениями дела обстоят еще более печально. Доступ к содержимому всех посещаемых сайтов дает возможность преступником красть данные карт, cookie-файлы и другую чувствительную информацию. И тут самое время перейти к конкретным примерам.

Инструменты для работы с офисными файлами с подвохом

В последние несколько лет злоумышленники активно распространяли вредоносные рекламные расширения из семейства WebSearch. Представители этого семейства обычно маскируются под инструменты для работы с обычными офисными файлами, например для конвертации документов Word в формат PDF.

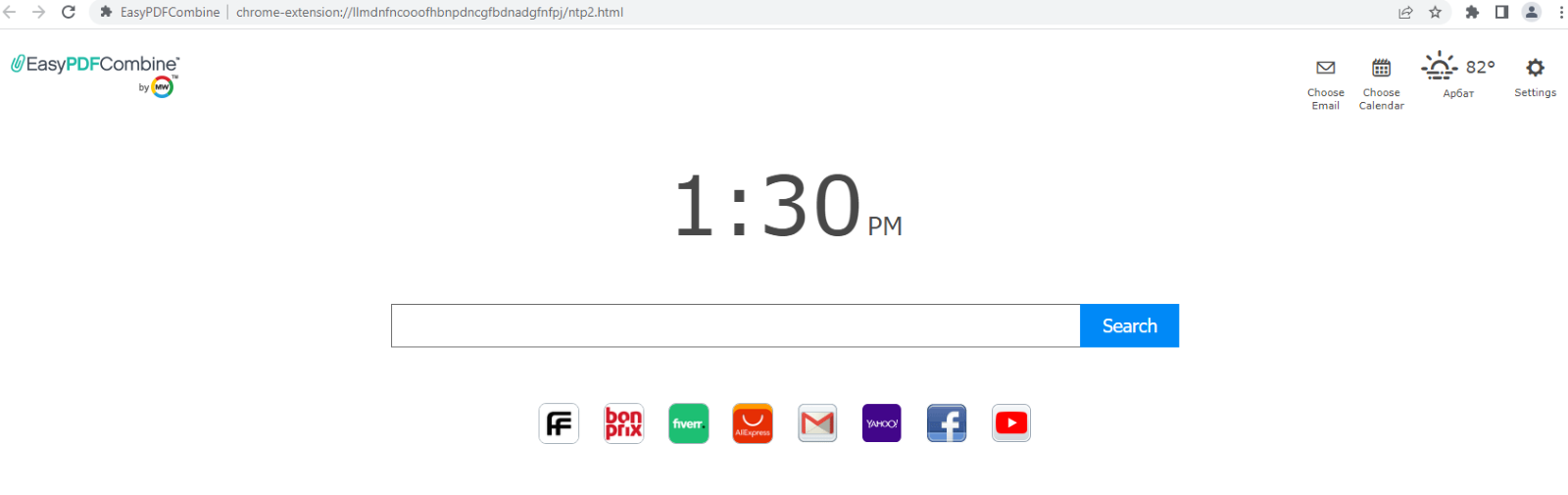

Большинство из них действительно выполняют заявленные функции. Но помимо этого, после установки они заменяют привычную домашнюю страницу браузера на мини-сайт с поисковой строкой и отслеживаемыми партнерскими ссылками на сторонние ресурсы, например AliExpress или Farfetch.

Домашняя страница браузера после загрузки расширения из семейства WebSearch

После установки расширение также меняет используемую по умолчанию поисковую систему. Вместо привычного поисковика человек будет вынужден взаимодействовать с неким search.myway. Это позволяет преступникам сохранять и анализировать поисковые запросы пользователей и выдавать им рекламные ссылки соответственно их интересам.

На данный момент расширения из семейства WebSearch уже недоступны в официальном магазине Chrome, но их до сих пор можно скачать со сторонних ресурсов.

Рекламное расширение, которое от вас не отстанет

Представителей DealPly — другого распространенного семейства рекламных расширений — пользователи обычно подхватывают, когда пытаются скачивать пиратский контент с сомнительных ресурсов. Сам принцип работы этих расширений примерно такой же, как у предыдущего семейства.

Они также подменяют домашнюю страницу браузера на мини-сайт с партнерскими ссылками на популярные цифровые площадки. Так же, как вредоносные расширения WebSearch, представители DealPly заменяют дефолтную поисковую систему и анализируют поисковые запросы пользователей для более точного подбора рекламы.

Домашняя страница браузера после загрузки расширения из семейства DealPly

При этом от представителей семейства DealPly крайне непросто избавиться. Даже если пользователь удалит рекламное расширение, при каждом новом запуске браузера оно будет вновь устанавливаться на его устройство.

AddScript раздает непрошеные cookie

Расширения из семейства AddScript зачастую представляются загрузчиками музыки и видео из социальных сетей или менеджерами прокси-серверов. Однако помимо этой функциональности они также заносят на устройство жертвы вредоносный код. С помощью этого кода преступники могут незаметно для пользователя просматривать видео на его устройстве, получая доход от накрутки просмотров.

Другой источник дохода злоумышленников — загрузка на устройство жертвы cookie-файлов. Вообще файл cookie сохраняется на устройстве пользователя при посещении веб-сайта и может использоваться как своего рода маркер. В нормальной ситуации эта схема должна работать следующим образом: некие люди обязуются привести на легитимный сайт клиентов. Для этого они привлекают пользователей на свой сайт — опять же, в нормальной ситуации это делается с помощью какого-нибудь интересного или полезного контента, — сохраняют на его компьютере cookie-файл и далее отправляют по ссылке на целевой сайт. По этому cookie-файлу сайт понимает, откуда пришел новый клиент, и партнерам начисляется комиссия — иногда платят за факт перехода, иногда процент от покупки, а иногда за определенное действие, например регистрацию.

Операторы AddScript используют вредоносное расширение для того, чтобы обманывать эту схему. Вместо того чтобы отправлять партнерам настоящих посетителей своих ресурсов, они загружают на устройства ничего не подозревающих пользователей множество файлов cookie, служащих маркерами аффилированной с мошенниками партнерской программы, и получают комиссию. По факту они не привлекают новых клиентов, а вся «партнерская» деятельность сводится к заражению компьютеров вредоносным расширением.

FB Stealer — cookie-вор

FB Stealer — другое семейство вредоносных расширений — действует иначе. В отличие от AddScript, представители этого семейства не загружают на устройство «лишнее», а наоборот, крадут важные cookie-файлы. Но обо всем по порядку.

Расширение FB Stealer попадает на устройства пользователей вместе с трояном NullMixer, который жертвы обычно подхватывают при попытке скачать на компьютер установщик взломанного ПО. После установки троян модифицирует файл, в котором хранятся настройки браузера Chrome, включая информацию о расширениях.

Затем после активации FB Stealer притворяется расширением Google-переводчика. Судя по всему, это должно притупить бдительность пользователей. Внешне расширение действительно выглядит очень убедительно, смущает только предупреждение браузера о том, что официальный магазин не содержит сведений о нем.

Предупреждение браузера о том, что официальный магазин не содержит сведений об этом расширении

Представители этого семейства, так же как и двух предыдущих, подменяют дефолтную поисковую систему браузера. Но это не самое неприятное, что умеют делать эти расширения. Основная функция FB Stealer — воровать cookie-файлы сеансов пользователей крупнейшей мировой соцсети. Это те самые cookie, которые позволяют вам не логиниться при каждом визите на сайт — и злоумышленникам эти файлы точно так же позволяют войти без пароля. Таким образом они получают контроль над аккаунтами жертв, после чего могут, например, рассылать от их имени сообщения друзьям и близким с просьбами одолжить денег.

Что в итоге?

Браузерные расширения — это полезный инструмент, но важно относиться к ним с осторожностью и помнить, что они совсем не так безобидны, как может показаться. Поэтому мы рекомендуем следующие меры безопасности:

- Скачивайте расширения только из официальных магазинов. Следует помнить, что полной гарантии безопасности это не дает — время от времени зловредным расширениям удается проникать и в официальные магазины. Но обычно в них все же заботятся о безопасности пользователей и вредоносные расширения в конце концов удаляют.

- Не устанавливайте слишком много расширений и регулярно проверяйте их список. Если увидите в нем что-то, чего вы сами не устанавливали — это повод насторожиться.

- Используйте надежное защитное решение.

Источник: Лаборатория Касперского

09.09.2022