|

Купить решения «Лаборатории Касперского»

в интернет-магазине Kaspersky-Security.ru |

Ссылка на Google Translate в фишинговом письме | Блог Касперского

Если в письме находится ссылка на Google Translate, то это может служить признаком фишинга.

Рассказывая о различных уловках киберпреступников, мы регулярно рекомендуем внимательно всматриваться в адреса сайтов, на которые вы переходите по ссылке из письма. Вот еще один из «красных флажков» — ссылка на страницу, переведенную при помощи сервиса Google Translate. В теории это может означать, что отправитель письма приглашает вас посетить сайт на другом языке и таким образом проявляет заботу. Но на практике чаще всего такой прием используют для того, чтобы обойти защитные механизмы, позволяющие выявить фишинг. В случае, когда письмо является частью деловой переписки, а на сайте вас просят ввести учетные данные от почты, — это однозначно повод закрыть окно браузера и удалить письмо.

Зачем злоумышленники вставляют ссылку на Google Translate

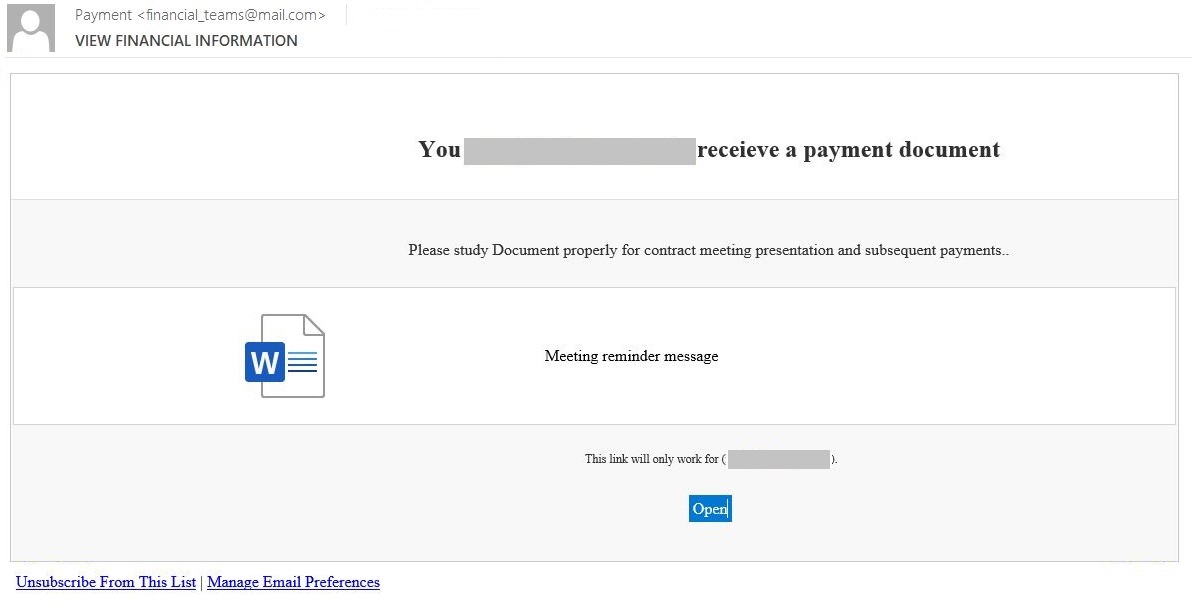

Давайте рассмотрим конкретный пример фишинга при помощи ссылки через Google Translate. Вот один из последних примеров, пойманных нашими ловушками:

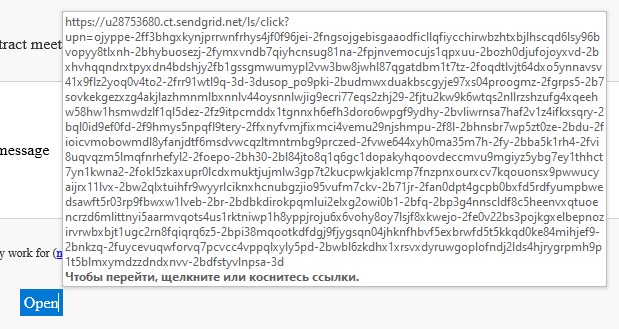

Отправители письма пытаются создать впечатление, что они прислали некий платежный документ, доступный исключительно получателю письма, который необходимо изучить для «презентации встречи по контракту и последующих выплат». Ссылка с кнопки «Open» ведет на сайт, переведенный сервисом Google Translate. Правда, заметить это вы сможете, только перейдя по ней, потому что в письме она выглядит вот так:

Отвлечемся от странной формулировки — возможно, злоумышленники хотели создать впечатление, что они не являются носителями языка, чтобы ссылка на Google Translate выглядела более убедительно. А может быть, просто они никогда не видели реальных писем с финансовыми документами. На что нужно обратить внимание, так это на две ссылки снизу («Unsubscribe From This List» и «Manage Email Preferences») и на домен sendgrid.net в ссылке.

Это признаки того, что данное письмо было отправлено не вручную, а при помощи легитимного сервиса для рассылки почтовой корреспонденции. В данном случае это был сервис SendGrid, но в принципе могли использовать и любого другого ESP-провайдера. Сервисы такого типа, как правило, следят за своей репутацией и время от времени удаляют почтовые кампании, созданные с целью фишинга, а также блокируют их авторов. Поэтому злоумышленники пропускают свои ссылки через Google Translate — защитные механизмы сервисов видят легитимный домен Google и не считают сайт подозрительным. То есть это попытка обмануть не только конечную цель, но и часть усилий по нейтрализации фильтров сервиса-посредника.

Как выглядит ссылка на страницу, переведенную при помощи Google Translate

Сервис translate.google.com позволяет переводить сайты целиком — достаточно выдать ему ссылку и выбрать языки оригинала и перевода. В качестве результата он выдает ссылку на страницу, в которой домен оригинала написан через дефисы, к адресу добавлен домен translate.goog, а далее следует имя страницы оригинала и ключи, показывающие с какого языка на какой был выполнен перевод. То есть адрес перевода главной страницы нашего английского блога https://www.kaspersky.com/blog/ на испанский язык будет выглядеть вот так: https://www-kaspersky-com.translate.goog/blog/?_x_tr_sl=auto&_x_tr_tl=es&_x_tr_hl=en&_x_tr_pto=wapp.

В разбираемом нами фишинговом письме пользователя пытались заманить вот сюда:

В адресной строке браузера, несмотря на кучу мусорных символов, хорошо видно, что ссылка была переведена Google Translate.

Как оставаться в безопасности

Для того чтобы сотрудники компаний не попадались на уловки злоумышленников, мы рекомендуем периодически рассказывать им об актуальных фишинговых уловках (например, присылая им ссылки по теме из нашего блога) или, еще лучше, повышать их осведомленность о современных киберугрозах при помощи специализированных обучающих инструментов. К слову, в данном примере подготовленный пользователь вообще не дошел бы до фишинговой страницы — шансы на то, что легитимный финансовый документ, адресованный конкретному получателю, будут рассылать через ESP-сервис, прямо скажем, невелики. Некоторое время назад мы уже публиковали пост, посвященный фишингу с использованием ESP-провайдеров.

Для верности мы также рекомендуем использовать защитные решения с антифишинговыми технологиями как на уровне корпоративного почтового сервера, так и на всех устройствах сотрудников.

Источник: Лаборатория Касперского

25.11.2022