|

Купить решения «Лаборатории Касперского»

в интернет-магазине Kaspersky-Security.ru |

Apple меняет защиту данных пользователей в 2023 году | Блог Касперского

Как включить новые функции защиты данных и повысить безопасность iPhone, iPad и Mac

В декабре 2022 года компания Apple анонсировала множество новых функций, направленных на защиту пользовательских данных. Самым важным стало расширение списка загружаемых в облачный сервис iCloud данных, защищенных при помощи сквозного шифрования. В большинстве случаев доступ к ним будет только у владельца ключа, и даже сама Apple не сможет прочитать эту информацию. Помимо этого, было и неофициальное объявление: компания сообщила, что не будет внедрять достаточно спорную систему сканирования смартфонов и планшетов на наличие детской порнографии.

Шифрование резервных копий в iCloud

Начнем с наиболее интересного нововведения. Владельцы iPhone, iPad и компьютеров под управлением Mac OS (не всех, но об этом мы поговорим ниже) получили возможность шифрования резервных копий своих устройств, загружаемых в iCloud. Это достаточно непростое нововведение, которое мы постараемся объяснить максимально подробно.

Все мобильные устройства Apple по умолчанию загружают в облачную систему iCloud свою резервную копию. Это крайне полезная функция, которая помогает восстановить все данные на новый девайс в том виде, в котором они были на старом на момент последнего бэкапа. В некоторых случаях, например при утере или поломке смартфона, это единственный способ получить доступ к семейным фотографиям или заметкам по работе. За эту функцию, скорее всего, придется доплатить: Apple бесплатно предоставляет всего 5 Гб облачного хранилища, и это место быстро заканчивается. Приходится либо покупать дополнительные гигабайты, либо выбирать, какие данные включать в резервную копию: например, можно выкинуть «тяжелые» файлы — музыку и видео.

Бэкапы, хранящиеся на серверах Apple, всегда были зашифрованы, но так, что ключ для расшифровки был как у пользователя, так и у Apple, так что защищены они были разве что от взлома самих серверов компании. В декабрьском обновлении операционных систем Apple появилась новая возможность защиты с использованием сквозного шифрования (end-to-end encryption), при котором данные остаются зашифрованными на всем пути от отправителя к получателю.

Такой вид шифрования наиболее актуален в средствах общения, особенно — в мессенджерах. Его наличие помогает оценить, насколько разработчик сервиса заботится о конфиденциальности данных, — например, в сервисе iMessage сквозное шифрование применяется уже давно. Удобство использования сквозного шифрования зависит от его реализации — так, в Telegram большинство чатов не зашифрованы и доступны на всех подключенных к аккаунту устройствах, но с конкретным абонентом можно начать отдельный «секретный» чат. Он существует только на том устройстве, с которого вы инициировали зашифрованное общение, и его содержание видно только вам и вашему собеседнику, и более никому.

Но вернемся к резервным копиям. По умолчанию в бэкап Apple сохраняется вся информация на вашем устройстве, включая и сообщения в iMessage. Получается интересная ситуация: хотя общение в iMessage и зашифровано «насквозь», но, если злоумышленник каким-либо образом получит резервную копию вашего телефона, он сможет прочитать историю переписки оттуда. Плюс он получит доступ к огромному количеству других данных — фотографиям, документам, заметкам и так далее. Именно эту потенциальную прореху в безопасности компания Apple и исправила.

При сквозном шифровании бэкапов и отправителем, и получателем данных являетесь только вы, и только вам доступен ключ для их расшифровки. Если алгоритм сквозного шифрования реализован корректно, Apple при всем желании не сможет расшифровать ваши данные. Если кто-то получил доступ к вашему Apple ID, но не знает ключ шифрования — он также не сможет украсть данные.

Новая настройка называется Advanced Data Protection и выглядит вот так:

Настройки функции Advanced Data Protection

Важно понимать, что после ее включения ответственность за доступ к вашим данным несете вы и только вы: при утрате ключа шифрования не поможет даже обращение в поддержку Apple. Именно поэтому использование новой настройки приватности будет добровольным: если вы ее не активируете, ваши резервные копии по-прежнему будут доступны компании Apple и могут достаться злоумышленникам — если, например, ваш Apple ID будет взломан.

Кстати, режим Advanced Data Protection нельзя активировать на устройстве, недавно добавленном в ваш Apple ID. Ведь если кто-то войдет в ваш Apple ID и активирует сквозное шифрование со своего смартфона, вы потеряете доступ к своим данным. Даже если вы сможете восстановить доступ к своей учетке, ключа шифрования у вас не будет! Поэтому, если вы только что купили новый яблочный девайс, активировать Advanced Data Protection можно будет только с предыдущего устройства.

Сквозное шифрование других данных

Apple не ограничилась внедрением надежного шифрования только для резервных копий смартфона, планшета или ноутбука. Помимо них, будут зашифрованы фотографии и заметки. Возможно, этот список будет пополняться, но пока Apple говорит о надежной защите 23 категорий данных, не уточняя конкретно каких. Ранее сквозное шифрование применялось для 14 категорий, включая чаты iMessage, пароли в сервисе Keychain и все данные, связанные со здоровьем, например показания с датчиков умных часов Apple Watch.

Зато известно, к чему сквозное шифрование применяться точно не будет: это почта iCloud, календари и контакты. По словам Apple, это делается для совместимости с системами других разработчиков.

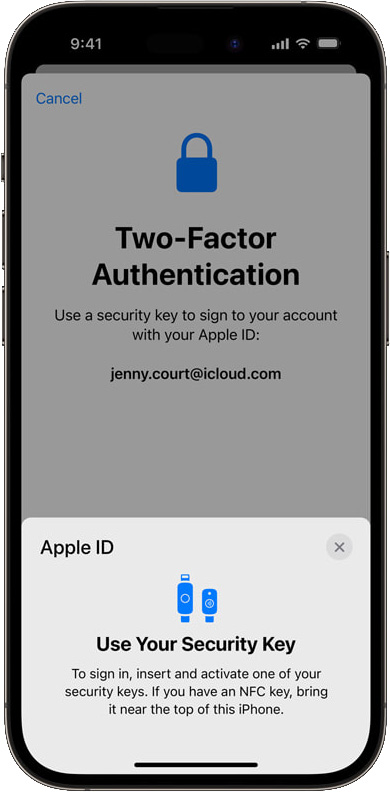

Поддержка аппаратных ключей для авторизации в Apple ID

Даже с внедрением сквозного шифрования, доступ ко многим типам данных на вашем iPhone, Mac или iPad обеспечивается с помощью учетной записи Apple ID. Если злоумышленнику удастся получить к ней доступ, он сможет восстановить вашу резервную копию на свое устройство (именно с этим борется функция Advanced Data Protection) и будет способен отследить ваше местоположение с помощью сервиса Find My.

Типичный способ выкрасть логин и пароль от Apple ID — фишинг. Очень распространена ситуация, когда iPhone банально крадут, но просто так перепродать его не получится, разве что на запчасти. Злоумышленники должны войти в ваш Apple ID, чтобы «отвязать» от него телефон, и тогда его сможет зарегистрировать на себя новый владелец. А когда вы в панике пытаетесь найти свой смартфон (например, с помощью функции Find my iPhone), вас очень легко обмануть: на указанный вами контактный номер начинают приходить странные SMS якобы от Apple с просьбой пройти по ссылке и войти в ваш Apple ID. Вместо сайта Apple вы попадаете на его более-менее правдоподобную копию, вводите учетные данные, и они попадают в руки киберпреступников. Увы, иногда не помогает даже двухфакторная аутентификация, когда вы должны указать не только пароль, но и дополнительный код. Фишинговая страница может учитывать наличие такого способа защиты и потребовать у вас одноразовый код подтверждения.

Аппаратный ключ (отдельное устройство, похожее на флешку) значительно снижает вероятность стать жертвой фишинга. Для аутентификации вы либо прикладываете NFC-ключ к устройству, либо вставляете его в разъем Lightning или USB-C. Обмен данными происходит в зашифрованном виде только с серверами Apple. Воспроизвести такую схему аутентификации на поддельном фишинговом сайте практически нереально.

Экран аутентификации с помощью аппаратного ключа на iPhone

Дополнительная защита iMessage

Еще одно небольшое нововведение касается родного мессенджера Apple. После обновления он станет предупреждать вас, если переписку с абонентом может видеть третье лицо. Подробностей о работе этой функции пока нет, но предполагается, что она будет нацелена на защиту от наиболее сложных атак, например с помощью атаки man-in-the-middle. Если такое произойдет, вы получите предупреждение о возможном прослушивании прямо в чате. Более того, появится возможность удостовериться в «правильности» ключа шифрования либо при личной встрече с собеседником, либо во время звонка FaceTime, либо в другом мессенджере.

iMessage Contact Key Verification позволяет убедиться, что вы общаетесь именно с тем, с кем планировали

Функция iMessage Contact Key Verification окажется полезна тем, кто может стать жертвой сложной и дорогой кибератаки: журналистам, политикам, селебрити. Обычным пользователям она скорее доставит неудобства, как и представленный ранее режим Lockdown Mode. Впрочем, доступна она будет всем желающим.

Когда станут доступны новые функции?

Самая полезная функция — Advanced Data Protection — уже доступна с 13 декабря 2022 года. Для ее использования нужно обновить все устройства, которые привязаны к вашей учетной записи Apple ID, при этом минимальные требования к версии операционных систем таковы:

- iPhone — iOS 16.2 или новее;

- iPad — iPadOS 16.2 или новее;

- Mac — macOS 13.1 или новее;

- Apple Watch — watchOS 9.2 или новее;

- Apple TV — tvOS 16.2 или новее;

- колонки HomePod — версия 16.0 или новее;

- компьютеры Windows с iCloud для Windows версии 14.1 или новее.

Если хотя бы одно устройство не поддерживает указанные версии — а это, например, iPhone 7 и более ранние, а также iPad до четвертого поколения включительно, — вы не сможете включить Advanced Data Protection, пока не удалите старые девайсы из своей учетки. Кстати, актуальная версия Mac OS Ventura поддерживает большинство устройств, выпущенных с 2017 года.

Точных дат запуска других функций Apple не называет, обещая внедрить их в начале 2023 года.

Отказ от сканирования устройств на наличие детской порнографии

Наконец, еще об одном важном изменении компания Apple не стала громко объявлять: ее представитель лишь обмолвился в интервью, что компания более не планирует внедрять функцию CSAM Detection, о которой мы уже подробно писали. Напомним, что в августе 2022 года Apple анонсировала технологию, с помощью которой возможно определить наличие на устройствах детской порнографии. Точнее, использовался юридически более корректный термин CSAM — Child Sexual Abuse Material, «материалы сексуального насилия над детьми». Предполагалось, что на всех устройствах Apple будет реализовано фоновое сканирование изображений, и, в случае совпадения с данными из базы снимков детской порнографии, компания получит об этом информацию и сможет направить ее в правоохранительные органы.

Хотя Apple и постаралась сделать так, чтобы технология CSAM Detection не нарушала приватность обычных пользователей, не хранящих на устройстве ничего противозаконного, инициатива была раскритикована. Обещания Apple о «минимальных шансах на ложное срабатывание» не помогли: в любом случае получалась крайне непрозрачная процедура, которую впервые реализовали непосредственно на устройстве — не в облачной системе, которой распоряжается сама Apple, а на телефоне или планшете. Критики компании, например американский фонд EFF, справедливо отмечали, что изначально благородную цель по предотвращению распространения детской порнографии можно легко подменить на любую другую и сканировать устройства на наличие любого содержимого.

Прогресс в защите приватности

Внедрение сквозного шифрования для конфиденциальных пользовательских данных и отказ от спорной технологии сканирования смартфонов показывают, что Apple действительно заботится о приватности пользователей. Включив функцию Advanced Data Protection, вы серьезно снизите вероятность кражи данных в результате взлома учетной записи в сервисе iCloud. Более того, Apple не сможет передать ваши данные по запросу правоохранительных органов. Сейчас у компании есть такая возможность для всех учетных записей, где какая-либо информация загружается в облако.

Вместе с тем не стоит забывать, что на любое средство защиты рано или поздно найдется соответствующая методика взлома. Не исключено нахождение уязвимостей в технологии сквозного шифрования, и все нововведения Apple обязательно пройдут тест на стойкость как со стороны добросовестных исследователей безопасности, так и со стороны киберпреступников. Но важно помнить, что никакое шифрование не поможет, если кто-то получит доступ к вашему разблокированному устройству Apple.

И, хотя нововведения Apple безусловно полезны, они добавят в жизнь пользователя некоторые неудобства. Если вы потеряли ключ для расшифровки данных — информация будет потеряна навсегда. Если вы потеряли единственное устройство Apple — могут возникнуть проблемы при восстановлении данных на новый девайс. Поэтому мы рекомендуем внимательно отнестись к настройке новых фич.

Источник: Лаборатория Касперского

24.01.2023