|

Купить решения «Лаборатории Касперского»

в интернет-магазине Kaspersky-Security.ru |

CrystalX RAT: троян для пранков, удаленного доступа и кражи криптовалюты | Блог Касперского

Новый троян удаленного доступа CrystalX совмещает функции для розыгрышей с полным контролем над компьютером жертвы. А еще он шпионит, ворует криптовалюту и аккаунты, использует продвинутые методы обхода защиты. Рассказываем о нем и о том, как избежать заражения.

Хотя этот пост и выходит первого апреля, но с Днем дураков описываемая угроза имеет мало общего — разве только то, что с помощью обнаруженной экспертами «Лаборатории Касперского» вредоносной платформы удаленного доступа (RAT) CrystalX можно не только получать удаленный доступ к устройству жертвы, красть криптовалюту и учетные данные из браузеров и приложений, а также устраивать за пользователем настоящую слежку, но и менять жертве кнопки мыши местами, писать ей всякую чушь прямо на экран и даже блокировать ввод с клавиатуры. А рекламируется этот вредонос (это же еще и Malware-as-a-Service — «зловред-как-услуга», то есть по подписке) в Telegram и через обучающие его использованию видео на YouTube.

Рассказываем, как устроен новый зловред, почему его сложно обнаружить и что делать, чтобы не оказаться в числе жертв.

Комбайн для злоумышленника

В марте 2026 года наши эксперты обнаружили в частных Telegram-каналах ранее неизвестный вредонос. Там к покупке — по классике маркетинга — через три подписочные опции предлагали троян, возможности которого удовлетворяли довольно широкий спектр запросов, — судите сами, что он может сделать на компьютере жертвы:

- менять обои рабочего стола на заданные по ссылке;

- вращать экран на 90, 180 и 270 градусов;

- просто выключать компьютер;

- менять назначения клавиш мыши между собой;

- переписываться с жертвой;

- блокировать как ввод с клавиатуры, так и вывод на монитор;

- выводить любое уведомление с текстом пользователя-злоумышленника;

- отключать отдельные компоненты, вроде диспетчера задач, командной строки и панели задач Windows.

Но это — только безобидная сторона вредоноса, пранк-функционал, возвращающий нас к шуточным вирусам прошлых десятилетий. Настоящий вред CrystalX наносит воруя учетные данные из Steam, Discord, Telegram и всех браузеров на базе движка Chromium. Еще он умеет мониторить и менять содержимое буфера обмена: как правило, злоумышленники отслеживают копирование в буфер адреса криптокошелька и подменяют его на свой. Это популярная схема кражи крипты: собираясь сделать легитимный перевод, жертва копирует в буфер адрес кошелька получателя, а вставляет из буфера уже адрес кошелька мошенников.

Добавьте к этому функцию клавиатурного шпиона и полный контроль устройства с удаленным доступом к экрану, камере и микрофону — естественно, с возможностью записать видео и звук.

Впервые вредонос упомянули в январе 2026 года в приватном Telegram-чате для разработчиков троянов удаленного доступа (RAT). Тогда этот Windows-троян назывался WebCrystal RAT и, судя по техническим деталям, был клоном другого трояна удаленного доступа — WebRat. Через некоторое время автор WebCrystal провел «ребрендинг», дав ему новое имя — CrystalX RAT, и начал активно продвигать троян в свежесозданном Telegram-канале.

Начальный вектор заражения стилером пока неизвестен, но, судя по данным телеметрии, жертвы на момент написания статьи оказались преимущественно из России. Это активно растущая и развивающаяся угроза, так как новые версии вредоноса мы продолжаем находить до сих пор.

Кто угодно может стать хакером

Исторически разработка любой сложной кибератаки требовала серьезной квалификации. Нужно было понимать криптографию и сетевые протоколы, уметь писать код, чтобы обходить антивирусные решения. Порог входа был очень высоким. Модель «зловред-как-услуга» (MaaS, Malware-as-a-Service) этот порог разрушает.

Теперь злоумышленнику достаточно базовых знаний информатики, чтобы просто арендовать готовую платформу с интуитивно понятным интерфейсом. Угроза становится массовой именно потому, что создатели вредоносов сами атаками больше не занимаются — они продают лопаты во время золотой лихорадки. Фокусируются на обслуживании своих покупателей, улучшают пользовательский интерфейс и вливают деньги в агрессивный маркетинг.

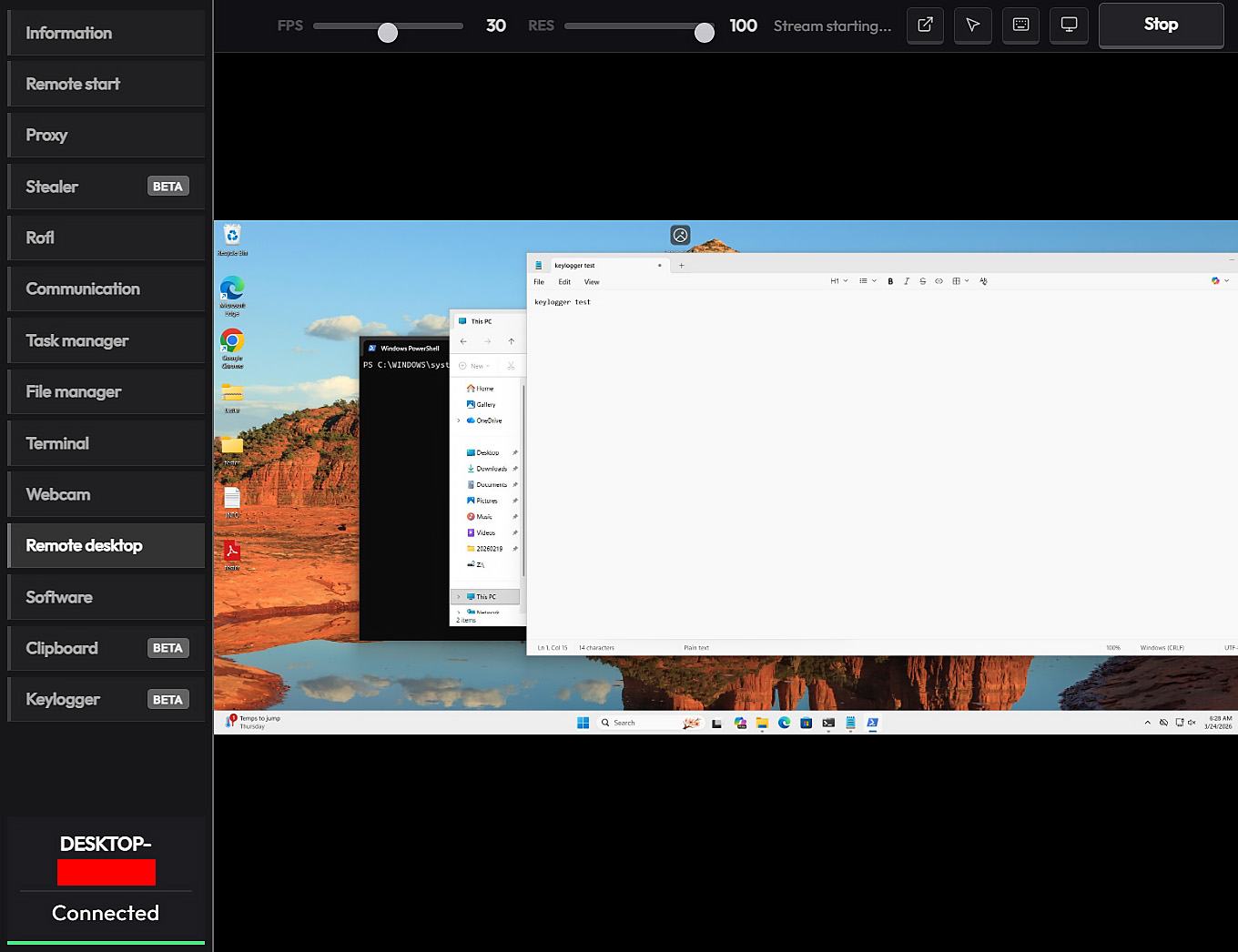

Интерфейс панели управления зловредом CrystalX

Так, например, создаются YouTube-каналы, где хакеры с дисклеймером к видео «в обучающих и развлекательных целях» рассказывают, как пользоваться трояном через панель управления. По сути, в общем доступе для широкой аудитории появляются обучающие видео, которые раньше можно было найти только в даркнете.

Как CrystalX обходит защиту

Каким бы технически совершенным ни был код такого хакерского приложения, без постоянного притока новых клиентов проект просто умрет. Так что маркетинг становится условием выживания, даже если это сильно увеличивает риски попасть за решетку. Впрочем, создатели CrystalX придумали, как защитить свое детище.

Панель управления зловреда позволяет клиентам собирать свою уникальную версию трояна с широкими возможностями конфигурации — можно включить, например, фильтрацию по местоположению жертвы, атакуя только пользователей определенных стран, выбрать иконку для исполняемого файла, подключить защиту от анализа и другие опции. Готовый троян сжимается с помощью zlib, а затем шифруется потоковым шифром ChaCha20 с 256-битным ключом и 96-битным одноразовым кодом — таким образом, каждый заказчик получает свою уникальную версия зловреда.

Еще CrystalX умеет обнаруживать виртуальные машины и проверять, не запущен ли он в тестовой или отладочной среде, что усложняет его обнаружение. Подробнее про устройство и функциональность нового трояна читайте в нашей статье на Securelist.

Хорошая новость для пользователей продуктов Kaspersky: наши защитные решения умеют обнаруживать и обезвреживать CrystalX.

Как не стать жертвой трояна

Вот ряд простых советов, которые помогут вам избежать заражения CrystalX и другими подобными вредоносами.

- Обращайте внимание на странное поведение компьютера. Самопроизвольный поворот экрана, странное поведение или блокировка клавиатуры или мыши, непонятные уведомления и окна чата могут быть признаками заражения CrystalX или его аналогами. В этом случае нужно физически и немедленно отключить доступ компьютера к домашней сети и Интернету, а затем установить на него с флешки нашу защиту, которая удалит вирус.

- Скачивайте программы только с официальных сайтов и проверенных маркетплейсов. Избегайте «взломанного» ПО, генераторов ключей и «бесплатных» версий платных программ — именно в таких сборках чаще всего прячутся трояны.

- Не доверяйте «обучающим» роликам, которые предлагают установить сомнительный инструмент для «администрирования», «оптимизации» или «тестирования защиты». Если автор просит отключить антивирус ради установки — это серьезный повод закрыть видео.

- Будьте осторожны с файлами из мессенджеров. Архивы, защищенные паролями, с «важными документами» или «крутыми приватными сборками» — типичный контейнер для вредоносных программ.

- Следите за безопасностью своих аккаунтов. Включите двухфакторную аутентификацию и ключи доступа хотя бы в критически важных сервисах — почте, мессенджерах, игровых платформах, криптобиржах. Для этого отлично подходит Kaspersky Password Manager.

- Регулярно обновляйте операционную систему и приложения. Свежие патчи закрывают уязвимости, через которые вредоносное ПО может попасть на компьютер без вашего участия.

- Используйте надежное защитное решение, например Kaspersky Premium. Оно помогает как обнаружить и заблокировать сами трояны или попытки их загрузки, так и нейтрализовать вирус на уже зараженной машине.

Трояны удаленного доступа, майнеры, похитители крипты и другие неприятности:

- Атаки с использованием Syncro и сгенерированных ИИ веб-сайтов

- Мамонт в телеге: угон аккаунтов и банкеры в Telegram

- Потерять все: стилер под видом обхода блокировок

- Как работает схема с захватом ссылок-приглашений Discord

- SambaSpy: новый троян удаленного доступа

Источник: Лаборатория Касперского

01.04.2026