|

Купить решения «Лаборатории Касперского»

в интернет-магазине Kaspersky-Security.ru |

Подслушивание через оптоволоконный кабель | Блог Касперского

Атака по сторонним каналам, позволяющая использовать оптический кабель в качестве микрофона.

Исследователи из трех университетов Гонконга опубликовали научную работу, в которой продемонстрировали метод подслушивания через волоконно-оптические кабели. «Оптика» уже давно является стандартным средством передачи данных благодаря возможности транслировать информацию с высокой скоростью и на большие расстояния. Волоконно-оптический кабель использует для передачи тончайшие стеклянные нити и широко применяется не только для магистральных линий обмена данными, но и для подключения отдельных помещений. Как оказалось, эти самые стеклянные нити достаточно чувствительны к вибрациям, которые еле заметно меняют параметры оптического сигнала.

Потенциально это позволяет превратить оптоволоконный кабель в микрофон и перехватывать разговоры в помещении, находясь в километрах от источника звука. То есть эксплуатируя так называемые сторонние каналы — неочевидные особенности привычной нам бытовой или офисной техники, через которые становится возможна утечка информации. Конечно, данная работа имеет скорее теоретический характер, как и другие подобные исследования, о которых мы писали ранее (прослушивание через датчик мыши, модули оперативной памяти как радиопередатчик, похищение данных с сенсора камеры видеонаблюдения, подглядывание в экран через кабель HDMI). Однако в ряде новостных каналов об исследовании гонконгских ученых писали как о рабочем методе, поэтому давайте попробуем разобраться, насколько атака с подслушиванием действительно опасна на практике.

Трудности оптического подслушивания

Впервые о таких особенностях оптического кабеля задумались еще в 2012 году российские ученые, допустив возможность проведения подобной атаки в теории. Задачей гонконгских исследователей было показать хоть сколько-нибудь практическую реализацию атаки с подслушиванием.

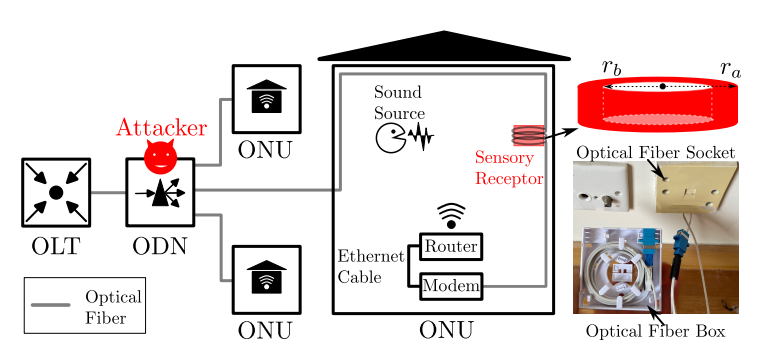

Схема оптоволоконной сети провайдера с расположением атакующего и помещения, в котором требуется прослушать разговор. Источник

На схеме выше показана типичная схема организации сети FTTH (Fiber-to-the-Home), при которой конечные пользователи или организации подключаются непосредственно к оптоволоконному кабелю. Провайдер услуг доступа к Интернету управляет так называемыми распределительными сетями оптоволоконной связи (Optical Distribution Network, ODN), к которым подключены потребители. Устройство на стороне пользователя называется оптическим сетевым модулем (Optical Networking Unit, ONU).

Атака, использующая это оборудование, достаточно сложна в реализации. Чтобы прослушивать конкретное конечное устройство ONU, потенциальный злоумышленник должен иметь доступ к инфраструктуре провайдера и контролировать оборудование ODN. Что это за устройство? Это сетевой роутер или конвертер из оптического сигнала в Ethernet — небольшая коробка у входа, возможно, спрятанная в технический шкаф офисного помещения. Внутри помещения либо используется Wi-Fi, либо разведена локальная сеть с использованием кабеля Ethernet. Важно, что оптический кабель вряд ли будет заходить непосредственно в кабинет директора в офисном помещении, туда, где прослушивание было бы наиболее актуально.

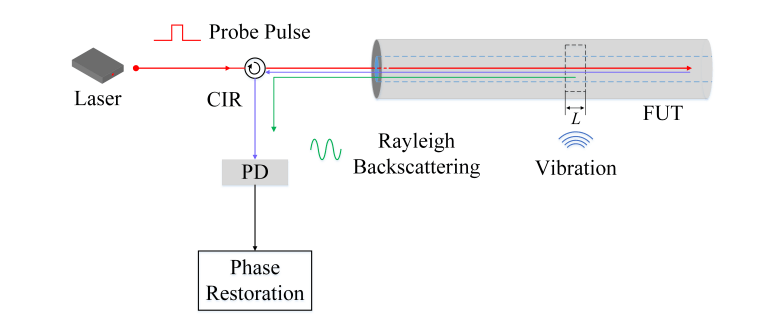

Схематическое изображение установки для прослушивания со стороны атакующего. Источник

А вот так условно будет выглядеть оборудование организатора атаки. С помощью специальной техники он будет посылать в оптоволоконный кабель оптические импульсы и измерять параметры их прохождения по кабелю. Небольшие вибрации от шагов в помещении рядом с оптическим кабелем или разговор неподалеку будут вызывать эффект, известный как Рэлеевское рассеяние. Этот эффект, в свою очередь, приведет к еле заметным отклонениям параметров отраженного сигнала, которые будут зафиксированы на стороне организатора атаки с помощью фотодатчика.

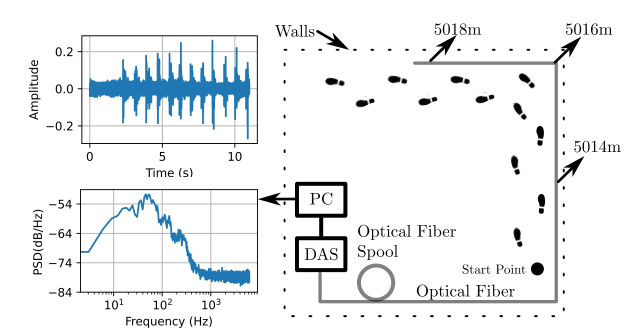

Запись звука шагов в помещении через оптико-волоконный кабель. Источник

Прежде чем переходить к записи голоса, авторы исследования решили изучить более простой сценарий. Для упрощения задачи оптический кабель протянули по периметру комнаты, а фиксировали не тихие разговоры, а вызывающие достаточно много вибраций шаги человека по помещению. Этот эксперимент был вполне успешным — шаги удалось услышать. Однако с человеческой речью все оказалось куда сложнее. Выяснилось, что даже в лабораторных условиях перехватить разговор двух людей не получится! Чтобы сделать дальнейшие этапы атаки возможными, исследователи допустили наличие «жучка» в месте входа «оптики» в помещение. Этот модуль представляет собой, грубо говоря, микрофон, сигнал от которого транслируется в вибрации оптического кабеля. Таким образом сигнал усиливается, и возникает возможность его перехвата на стороне атакующих.

Неочевидные преимущества

Но подождите, если речь идет о внедрении жучка в помещение, то зачем городить огород с оптикой? Пусть жучок передает переговоры самостоятельно, через мобильный Интернет. Или через стационарный, если уж он расположен практически на нем.

Определенное преимущество у атаки по предложенному исследователями сценарию все же есть. Если обычный жучок, передающий звук по сотовой сети, достаточно легко обнаружить, передатчик данных через вибрации оптоволоконного кабеля может работать куда более скрытно. Такую прослушку будет относительно легко внедрить при инсталляции сетевого оборудования и сложнее обнаружить привычными средствами поиска жучков.

Важным достоинством этой гипотетической атаки является и то, что прослушка может вестись в километрах от требуемого помещения — атакующему не придется подвергать себя дополнительному риску, находясь рядом с объектом прослушки. Теоретически можно также представить себе сценарий, при котором отдельный оптоволоконный кабель прокладывается в помещении исключительно в целях прослушивания, не вызывая особых подозрений у тех, за кем планируется следить.

Практические выводы

Если ставить вопрос как «Могут ли атакующие удаленно прослушивать любые помещения, через которые проложены оптоволоконные кабели?», то ответ — нет, это невозможно. Однако эта работа гонконгских ученых, раскрывающая новые возможности привычного средства передачи данных, показывает хоть и маловероятный (и достаточно дорогой в реализации), но вполне рабочий сценарий таргетированной атаки.

Источник: Лаборатория Касперского

23.04.2026